Безопасность облачных решений

За счет зрелости используемых решений виртуализации и проработанных механизмов автоматизации облачные технологии влияют на доставку ИТ-сервисов (включая хранение, развертывание, управление). Однако, несмотря на зрелость технологий, вопрос безопасности по-прежнему остается актуальным. Тестирование облачной безопасности – относительно новой модели обслуживания – позволяет сервис-провайдерам выполнять проверку приложений прямо в облаке. Это обеспечивает контроль стоимости при одновременной сохранности и надежности данных и приложений. Таким образом, цель тестирования на безопасность в облаке сводится к предоставлению поставщиком услуг защищенных и проверенных облачных решений.

Проблема 1. Распределенные риски

Концепция облака предполагает наличие неограниченного пула ресурсов для использования под различные задачи. Однако, помимо распределенных вычислительных возможностей, облако одновременно с этим наследует риски безопасности, к которым относятся:

- Разрозненность данных. Концепция облака подразумевает использование общих ресурсов как минимум дисковой подсистемы. Данные одной компании могут храниться по соседству с данными других клиентов. Но если облако, с точки зрения логической изоляции клиентских данных, сконфигурировано неправильно, возникают риски утечки информации.

- Утечка конфиденциальных данных. Злоумышленник может попытаться получить доступ к конфиденциальным данным клиента через некорректно настроенные политики безопасности. В таком случае шифрование может стать эффективным инструментом защиты, однако надеяться только на него не стоит. Для предотвращения утечки данных, их защиты и изоляции облачный провайдер использует специализированные инструменты, прорабатывает правила и политики облачной безопасности. Причем безопасность обуславливается не только защитой отдельно взятого сегмента, необходимо принимать меры на разных уровнях.

- Потеря доступности сервиса. Облачные сервисы, включая хранящиеся на них данные, должны быть доступными для авторизованных, уполномоченных лиц в любой момент. Если же в облаке не реализована архитектура высокой доступности, клиенты могут испытывать проблемы в виде отсутствия работоспособности сервиса даже из-за такой типовой атаки, как DDoS. Так, в 2011 году облачные сервисы Amazon стали недоступными на несколько часов, что существенно сказалось на работе большинства клиентов.

- Атаки с использованием вредоносных программ. Злоумышленник может загрузить вредоносную программу на какой-либо экземпляр ВМ в облаке. И если окажется, что облако не защищено от горизонтального или вертикального распространения вирусов, влияние такого ПО может стать настоящей катастрофой для клиентов.

Проблема 2. On-demand-сервисы

On-demand-сервисы, в зависимости от обстоятельств, могут иметь как преимущества, так и недостатки, тогда как облачные сервисы выгодно отличаются следующими особенностями: постоянная доступность, легкость подключения к сервису, возможность интеграции с другими компонентами инфраструктуры при сохранности конфиденциальности данных. В сценарии использования облачных решений провайдеры услуг оказывают необходимую помощь клиентам и предоставляют наборы инструментов для интеграции. Именно поэтому большинство заказчиков отдают предпочтение облачным решениям, нежели on-demand-сервисам, которые тянут за собой целый шлейф унаследованных проблем.

Проблема 3. Отсутствие единых стандартов

В настоящее время не существует ни одного универсально одобренного метода тестирования облачной безопасности. Но, несмотря на отсутствие единого подхода к реализации озвученного вопроса, существует несколько методов успешного выполнения задач облачного тестирования. Например, стандарт ISO 27001 описывает требования в области информационной безопасности и охватывает многие аспекты, которые особенно беспокоят заказчиков. Также для клиентов и провайдеров услуг может быть интересен ISO 27002, который описывает практические правила управления информационной безопасностью. Эти и другие стандарты можно использовать при построении облака в моделях IaaS и SaaS.

Как минимизировать проблемы облачной безопасности

Для минимизации проблем облачной безопасности необходимо применять меры, включающие обеспечение конфиденциальности, целостности и доступности. А тестирование облака на безопасность следует рассматривать как ключевой механизм, используемый на этапе построения защищенной инфраструктуры.

Чтобы минимизировать проблемы безопасности в облаке, следует придерживаться выработанной модели тестирования, в которую входит выявление слабого звена инфраструктуры за счет проведения «пентестов», или тестов на проникновение в инфраструктуру. Ниже в таблице представлены основные пункты, относящиеся к модели тестирования облака на безопасность.

Модель тестирования облака

В облачной инфраструктуре следует выделять слои контроля и доступа, при этом отдельные элементы безопасности могут контролироваться клиентом независимо от провайдера.

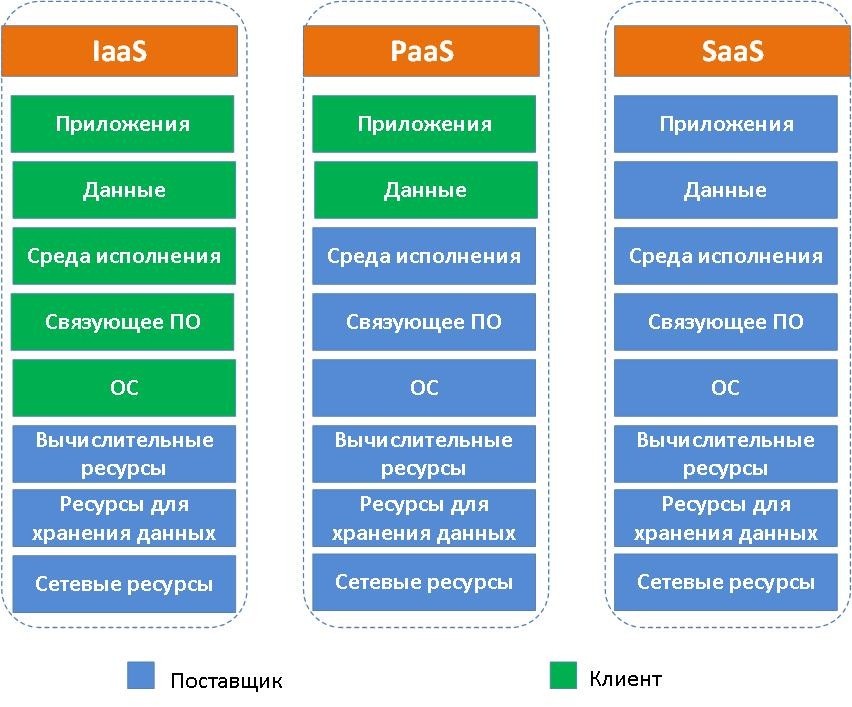

Ключевые модели облачных сервисов

Американский национальный институт стандартизации NIST выделяет три сегмента облачных сервисов, каждому из которых свойственна собственная модель управления данными. В зависимости от облачного сервиса (IaaS, SaaS, PaaS) клиент контролирует различные слои безопасности независимо от поставщика услуг. Как показано на рисунке, возможности по управлению системой безопасности со стороны заказчика напрямую зависят от выбора модели предоставления услуг.

- В случае потребления услуги по модели IaaS заказчик может использовать собственные технические средства обеспечения безопасности и контролировать конфигурацию отдельных ВМ. Это гарантирует больший контроль рисков безопасности как облачного окружения, так и хранимых данных.

- При потреблении услуги в модели PaaS поставщик управляет лишь аппаратной платформой и ОС, что ограничивает возможности заказчика в управлении рисками на этих уровнях.

- В модели SaaS облачный провайдер полностью управляет платформой и инфраструктурой. Таким образом, если ОС или сервис не настроены должным образом, данные на более высоком прикладном уровне могут подвергаться опасности. В таком контексте услуги клиент ограничивается минимальным набором настроек приложения под свои задачи.

Заключение

В этой статье мы затронули одну из важных тем: обеспечение безопасности в облаке, уделив внимание рискам и ключевым проблемам облачного окружения. Кроме того, ознакомились с моделью тестирования облака, рассмотрели слои контроля и доступа облачной инфраструктуры в моделях IaaS, SaaS, PaaS, а также уделили внимание вопросам минимизации возможных security-проблем.

*- Текст подготовлен с использованием материала DZone